业务资源配置

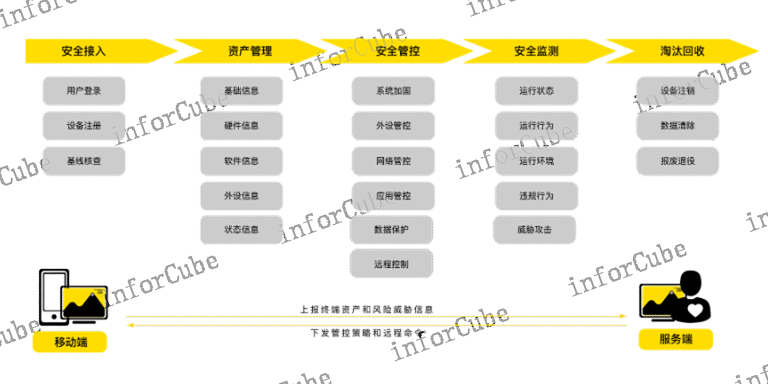

移动安全管理平台产品优势,MSP是基于检测和响应的自适应安全防护体系,遵循零信任安全架构,采用业界先进的安全沙箱技术。采用模块化设计,平台提供的各功能模块,能够灵活配置,按需组合使用。对企业移动化涉及的移动设备和移动应用等进行统一集中管理,并在各管理对象之间行政策略关联和管控闭环,实现企业移动数字化进程的多维度防护,为企业提供一体化、智能化、场景化、可视化的移动安全整体解决方案。采购移动业务安全类相关产品可咨询上海上讯信息技术股份有限公司相关销售人员,上讯信息将提供相应产品及服务。移动业务安全网关,采用单包敲门技术,实现系统自身网络和业务应用隐藏。业务资源配置

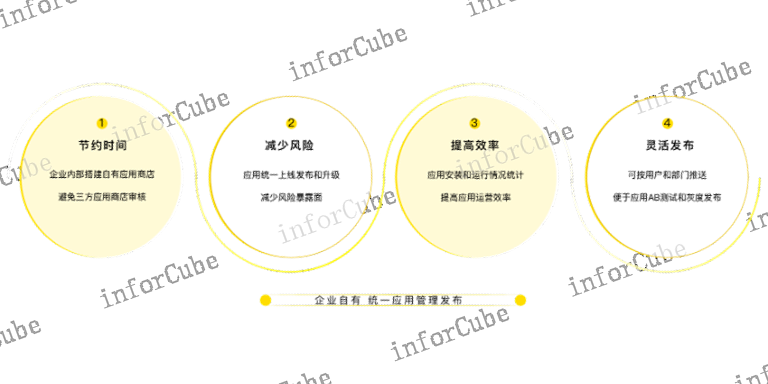

分配推送管理,为平台不同的管理对象提供灵活的分配推送功能,并支持分配历史和推送状态的查询,管理对象包括策略、应用、文档和通知,分配对象包括部门、用户和设备。采用部门、用户和设备三级分配模型,优先级依次从低到高,优先级从部门到设备优先级。比如策略分配,设备会优先查找和使用为该设备分配的策略,如果没有为该设备分配策略,则将查找和使用为该设备所属用户分配的策略,如果没有为该设备所属用户分配策略,则将查找和使用为该设备所属用户所在部门分配的策略,依次从下向上逐级查找,直至找到企业组织结构的根部门节点。通过灵活的分配模型,可以实现不同的应用效果,如将不同版本的移动应用分配给不同部门,即可实现移动应用的灰度发布。禁止定位服务移动警务安全解决方案可保障移动警务信息的安全可控和警务工作的高效开展。

移动应用防调试保护,采用轻量化监测探针和安全沙箱技术,在零信任环境下构建可信运行环境,在移动应用运行时,从设备环境、应用威胁、网络劫持和敏感行为等角度,持续检测运行环境异常及调试注入威胁,及时研判告警并触发响应动作阻断攻击,确保移动应用的安全运行。移动应用数据保护,通过安全沙箱技术,构建移动应用数据泄露防护能力,实现敏感数据从存储、使用、输入、输出到销毁的全周期保护。所有加固功能,均以策略形式体现,企业可根据实际需要,进行灵活自定义选择配置。移动应用安全加固对应用性能影响较小,基本可以忽略不计,并兼容新版本操作系统版本及主流厂商主流机型,在保障移动应用安全性的同时,具备良好的用户体验。

随着数字化建设的飞速发展,金融业作为关键行业,正全力开展移动营销、移动柜面等业务移动化建设,企业采购许多移动设备,但同时也带来许多安全风险和管理挑战。设备资产台账混乱,安装非业务应用,同时设备越狱和配置不当等安全风险也随之出现,企业移动设备管理面临巨大挑战。结合金融企业现有移动设备情况,在充分考虑其需求的前提下,针对企业购买设备个人使用场景下的移动设备进行安全保护,构建了企业级MDM移动设备安全管理方案。该方案通过设备资产管理、设备安全管控和设备合规检测,实现移动设备从部署安装、注册使用到淘汰回收的全生命周期安全管理,确保移动终端可管控和业务数据可保护,保障金融移动业务安全稳定运行。应用安全沙箱提供安全键盘、数据加密和安全监测等多种安全赋能SDK。

移动应用防逆向保护,通过加壳加密、控制流混淆及虚拟化指令等技术,对移动应用中的DEX文件、SO库文件及JS文件进行加密保护,增加代码逆向分析的难度。采用动态加载、JAVA2C及VMP等技术,对程序DEX文件进行保护,通过函数分离抽取和虚拟化执行,实现DEX文件代码安全加固;采用动态加载及高级混淆技术,对程序SO库文件进行保护,通过函数控制流深度混淆,实现SO库文件代码安全加固;采用动态加载及虚拟化技术,对JS代码进行保护,通过函数控制流混淆和虚拟指令,实现JS文件代码安全加固。除了针对移动应用APP加固之外,还可以对JAR或AAR等SDK库文件进行加密混淆,防止非法人员进行逆向分析和代码窃取,实现SDK库文件代码混淆,增加逆向分析的难度。移动安全管理平台,提供漏洞扫描、程序加固、威胁监测、设备管控、通信加密和数据保护等能力。企业设备资产盘点

移动应用安全检测,提供移动应用程序漏洞风险和隐私合规的自动化分析扫描。业务资源配置

通过部署移动安全管理平台,针对企业敏感数据,进行文件存储加密、页面截屏防护、内容复制限制、页面数字水印、远程数据擦除和恢复出厂设置等数据泄漏防护,实现敏感数据从存储、使用、分享、传输到销毁的全生命周期保护。针对存储数据,采用国密算法进行加密保护;在数据使用过程中,通过文件透明加密、页面截屏防护、页面数字水印、内容复制限制、安全键盘输入等措施,防止敏感数据泄露;在数据传输时,通过网络安全隧道进行加密和完整性保护;当终端回收或丢失时,能够远程擦除数据和恢复出厂确保无敏感数据残留,实现数据从存储、使用、传输到销毁的全生命周期保护,确保数据可信。业务资源配置