安全隧道通信

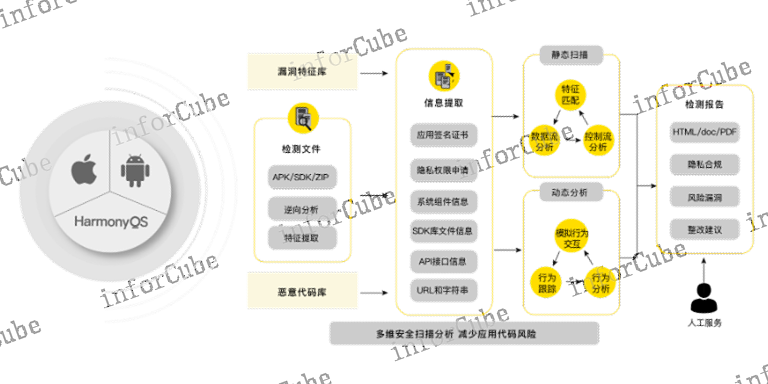

应用安全检测,移动应用上线发布前,进行统一安全检测,从软件容错、组件安全、输入输出安全和程序代码漏洞等角度进行安全检测。对用户输入数据进行有效性、合法性校验,防止非法数据输入导致系统异常响应,如脚本注入攻击。对组件权限进行限制和安全配置,避免第三方移动应用随意调用组件内容和劫持组件的安全问题。不调用存在已知漏洞的第三方库,确保在进行调用过程中,不存在可被恶意利用的漏洞。采用安全键盘,屏蔽或隐藏输入的隐私数据,禁止明文显示。移动应用安全检测,通过对移动应用APP进行逆向分析和源代码还原,采用静态特征匹配、动态行为分析、人机交互模拟和数据流关联分析等多种自动化检测方式,从隐私敏感权限、程序源码漏洞、框架组件漏洞、数据泄露风险和敏感行为风险等上百种漏洞风险类型中,发现移动应用程序中存在的安全漏洞和数据泄露风险。检测结果可以在页面上详细直观展示出来,可以一键生成多种文件格式的检测报告,并针对检测出来的安全漏洞,给出有效的修改建议和解决方案,在移动应用上线发布前,解决移动应用程序存在的安全漏洞,保障移动应用安全。移动设备安全管控,采用设备级管控技术,提供资产全周期管理等能力。安全隧道通信

平台支持管理员的分级管理,可以按照组织结构层级,设定管理员能够管理的部门级别,管理员只能管理设定部门和逐级子部门,及其部门所辖信息,如用户、设备、应用和策略等,实现平台管控资源的整体分级管理,资源归属的权责分明。平台支持管理员的角色授权,可以按照角色,设定管理员的管控权限,管理员只能在权限范围内进行操作。平台按照常规要求,内置三种角色,系统管理员、审计管理员和安全管理员,不同角色具有不同权限,进行严格权限控制。另外,平台还提供角色的自定义,针对企业不同管理需求,可以新建不同角色,灵活配置管控权限。整体防护方案移动应用安全加固,采用自动化封装形式及加壳加密和虚拟沙箱技术。

移动应用漏洞检测,采用模拟人机交互和操作行为分析的动态检测方式。使用移动虚拟沙箱环境,其中预置了多种行为捕获探针,包括敏感权限操作、敏感数据访问、通信网络访问等,通过自动化控制模拟人机交互,将需要检测的移动应用安装到该环境上运行,并采集应用程序运行时的多种操作行为,对操作行为进行关联分析,检测应用中存在的程序代码漏洞和敏感数据泄露,该方式有效的弥补了静态特征扫描的不足,更大程度的发现应用程序中的潜在漏洞,减小移动应用上线发布后的安全风险。

移动应用防调试保护,采用轻量化监测探针和安全沙箱技术,在零信任环境下构建可信运行环境,在移动应用运行时,从设备环境、应用威胁、网络劫持和敏感行为等角度,持续检测运行环境异常及调试注入威胁,及时研判告警并触发响应动作阻断攻击,确保移动应用的安全运行。移动应用数据保护,通过安全沙箱技术,构建移动应用数据泄露防护能力,实现敏感数据从存储、使用、输入、输出到销毁的全周期保护。所有加固功能,均以策略形式体现,企业可根据实际需要,进行灵活自定义选择配置。移动应用安全加固对应用性能影响较小,基本可以忽略不计,并兼容新版本操作系统版本及主流厂商主流机型,在保障移动应用安全性的同时,具备良好的用户体验。在零信任环境中,安全沙箱的能力可以为应用构建可信运行环境和安全工作空间。

随着5G技术、人工智能和物联网的飞速发展,各行各业争向更加开放、更加智能和更加高效的移动数字化转型,并且已经取得飞跃发展,涌现出了移动办公、移动营销、移动巡检、移动金融、移动医疗、移动警务和远程办公等一系列移动数字化业务。与此同时非法人员攻击手段也层出不穷,移动安全威胁日趋严重,如移动设备越狱、移动应用被盗版仿冒、移动业务敏感数据泄露、个人隐私信息过度违规采集和网络通信抓包劫持等。采购移动安全管理相关产品可咨询上海上讯信息技术股份有限公司相关销售人员,上讯信息将提供相应产品及服务。MSP产品动态授权能力助力企业基于风险进行动态授权和访问控制。身份可信程度

安全隧道很好地保障移动业务通信安全。安全隧道通信

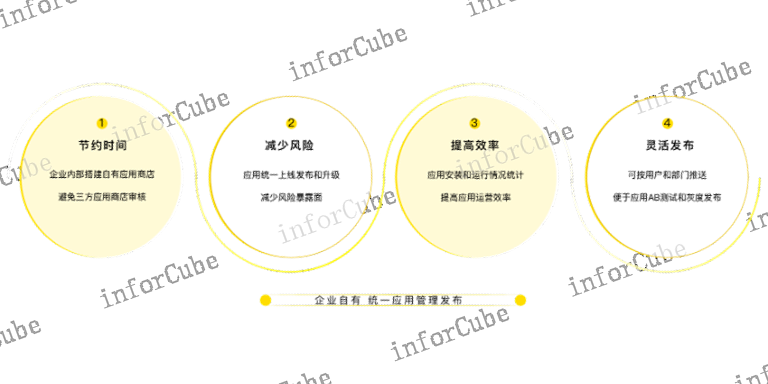

分配推送管理,为平台不同的管理对象提供灵活的分配推送功能,并支持分配历史和推送状态的查询,管理对象包括策略、应用、文档和通知,分配对象包括部门、用户和设备。采用部门、用户和设备三级分配模型,优先级依次从低到高,优先级从部门到设备优先级。比如策略分配,设备会优先查找和使用为该设备分配的策略,如果没有为该设备分配策略,则将查找和使用为该设备所属用户分配的策略,如果没有为该设备所属用户分配策略,则将查找和使用为该设备所属用户所在部门分配的策略,依次从下向上逐级查找,直至找到企业组织结构的根部门节点。通过灵活的分配模型,可以实现不同的应用效果,如将不同版本的移动应用分配给不同部门,即可实现移动应用的灰度发布。安全隧道通信