可视化流程设计

InforCube智能运维安全管理平台(简称:SiCAP)的安全通报,支持企业管理员对企业事项进行统一下达和汇报上传的技术,并建立良好的消息传递机制。它提供可视化的通报流程配置引擎,建立标准工作流,从而提高工作效率。同时,它还支持定制不同通报类型的处理流,并且可以让用户方便地进行选择。这种技术可以帮助企业管理员建立高效、标准化的发文流程和处理流程,减少通讯成本和人工错误,提高工作效率。企业可以更加灵活地定制通报类型和处理流程,以满足不同的业务需求。

人工智能在运维安全领域的实施案例有哪些?可视化流程设计

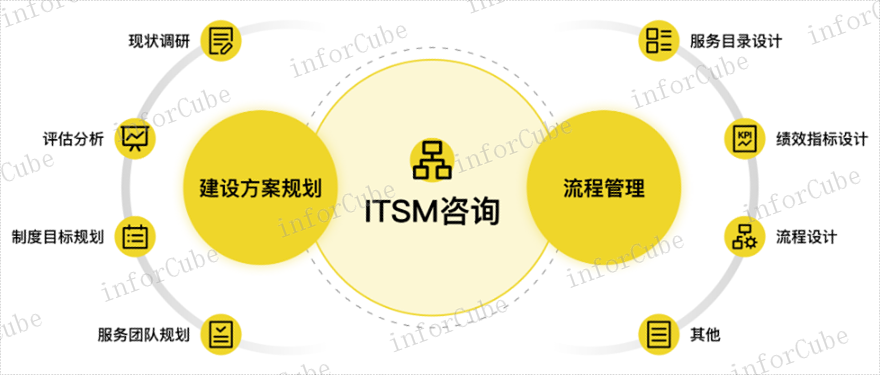

我国能源行业的客户体系庞大,经过多年的信息化建设,信息化发展总体不仅快速而且深入。业务系统不断的增加,使得日常IT运行维护和服务支撑压力也越来越大。为了应对这种情况,重要的是建立标准化的服务流程,提升运维服务效率,提高IT服务的价值和用户满意度。IT服务部门需要关注如何提供更加高效的服务,提高IT资源的利用率,降低运营成本,优化IT运营支撑流程,实现IT服务的全生命周期管理。这不仅可以提高IT服务水平,加强信息化建设的效果,还有利于提高企业竞争力,对于能源行业的可持续发展也有深远的影响。

身份治理系统综合日志审计(SIEM)的基础功能与用户价值有什么?

现在的网络攻击更为复杂,但攻击更加容易,防守的难度却不断加大,整体的网络安全态势更为严峻,企业正面临前所未有的安全挑战:1、难以发现。现在许多新型攻击手段往往能绕过防火墙、杀毒软件这类传统的安全检测设备,过去的防御手段会产生防护盲区和漏洞。2、难以回溯。不能完整地复现整个攻击过程,包括攻击如何产生、如何进入、控制了谁、横向内部攻击了谁。3、难以溯源。不清楚是什么因素引发了攻击、攻击者的背景等信息,难以彻底解决攻击。基于此,全流量分析技术成为应对高级威胁的必备手段。InforCube智能运维安全管理平台(简称:SiCAP)的全流量分析模块,通过采集、存储和分析全量网络流量,基于回溯数据包特征、异常访问行为、异常网络行为及关联分析,鉴别异常访问行为,识别漏洞、木马、APT攻击等已知和未知的安全威胁行为,帮助用户从海量数据中筛选出真正的安全风险,有效降低与安全威胁相关的风险影响,帮助企业及时发现和解决安全问题,提高安全性和稳定性,保护企业的利益和用户的信息安全。

CMDB系统通常由一系列应用程序和工具组成,包括配置管理工具、变更管理工具、服务管理工具等。这些工具和应用程序可以帮助组织更好地管理其IT资源和服务配置信息,并提供实时监控、警报和报告,以加强对IT资源和服务的管理和控制。在选择CMDB系统时,需要评估其需求、业务流程和技术架构等因素,以选择适合其需求的解决方案。CMDB系统的实施需要考虑组织的需求、业务流程和技术架构等因素,因此需要进行定制化配置和集成。在实施过程中,组织需要确保其CMDB系统与其他系统的集成和数据共享,以确保数据的一致性和准确性。CMDB系统需要具备良好的安全性和可靠性,以确保IT资源和服务配置信息的安全和可用性。因此,在CMDB系统的实施和运营过程中,组织需要考虑数据和服务的安全性、备份和恢复、容错和可扩展性等方面的因素。

国产IT服务管理产品推荐。

智能运维系统可以帮助组织更好地实现其运维目标。在当前的信息时代,运维成为组织不可忽视的重要问题。通过智能运维系统,组织可以实现自动化运维和预测性维护,提高运维效率和可靠性,降低维护成本和风险,以支持业务的持续发展。智能运维系统可以帮助组织更好地管理其云计算环境和容器化环境。随着云计算和容器化技术的普及,组织需要更好地管理其云计算环境和容器化环境的运维活动和事件。通过智能运维系统,组织可以自动化监控和记录其云计算环境和容器化环境的运维活动和事件,自动化识别和解决运维问题,以提高运维效率和可靠性。智能运维系统是一种重要的解决方案,可以利用人工智能和机器学习等技术,自动化监控、分析和优化计算机系统和应用程序的运维活动和事件,提高运维效率和可靠性,降低维护成本和风险,支持业务的持续发展。通过综合考虑组织的需求、业务流程和技术架构等因素,选择适合其需求的智能运维系统,并进行有效的定制化配置和集成,可以更好地实现运维自动化和优化的目标。

运维审计堡垒机的解决方案供应商有哪些?云平台监控

智能运维安全管理平台的应用场景包括哪些?可视化流程设计

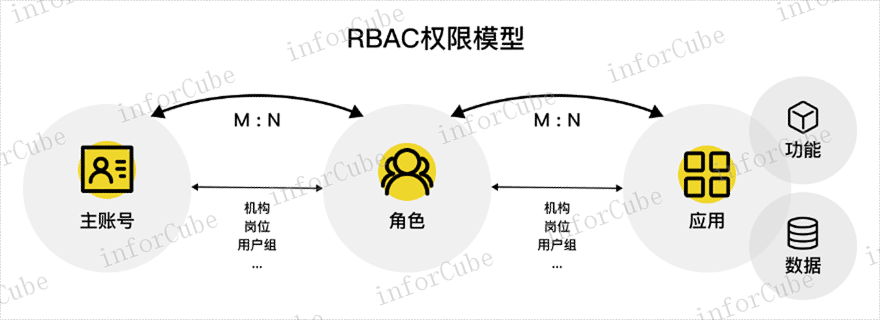

身份和访问管理(IdentityandAccessManagement,简称IAM)是指一种控制谁可以访问计算机资源及何时、何地、何种方式访问的综合性解决方案。IAM通常包括一个或多个应用程序、管理控制面板、管理API,以及一个认证服务器。它旨在帮助组织确保只有经过授权的用户才能访问计算机资源,并确保社会工程等攻击向量无法导致保护上的失败。IAM通常包括以下几个主要功能模块:1.认证:这是一个验证用户身份的过程,类似于用户ID和密码、生物识别信息(如指纹扫描器)等。认证可以确保只有授权用户才能访问计算机资源。2.授权:授权确定用户是否可以访问某个特定的计算机资源,以及对该资源的访问级别,如读写或只读等访问权限。3.账户管理:这个模块有助于管理员对用户和组的管理。它可以帮助管理员创建、修改和删除用户账户,并提供对用户访问权限的控制。4.审计:跟踪和监控用户对计算机资源的访问以及尝试访问系统的未经授权的实体。这可以帮助机构了解谁正在访问他们的系统,并确定哪些资源正面临风险。可视化流程设计