OLA

CMDB系统通常由一系列应用程序和工具组成,包括配置管理工具、变更管理工具、服务管理工具等。这些工具和应用程序可以帮助组织更好地管理其IT资源和服务配置信息,并提供实时监控、警报和报告,以加强对IT资源和服务的管理和控制。在选择CMDB系统时,需要评估其需求、业务流程和技术架构等因素,以选择适合其需求的解决方案。CMDB系统的实施需要考虑组织的需求、业务流程和技术架构等因素,因此需要进行定制化配置和集成。在实施过程中,组织需要确保其CMDB系统与其他系统的集成和数据共享,以确保数据的一致性和准确性。CMDB系统需要具备良好的安全性和可靠性,以确保IT资源和服务配置信息的安全和可用性。因此,在CMDB系统的实施和运营过程中,组织需要考虑数据和服务的安全性、备份和恢复、容错和可扩展性等方面的因素。

如何对企业的运维人员工作进行量化考核?OLA

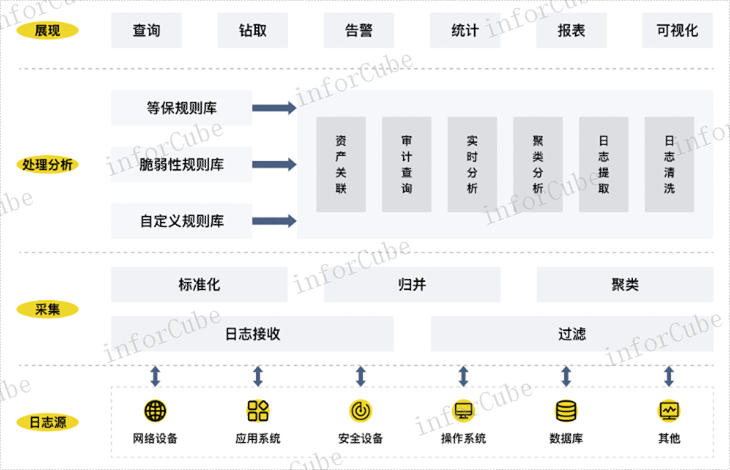

InforCube智能运维安全管理平台(简称:SiCAP)的等级保护,符合等级保护2.0相关要求的技术,从等级保护的视角对系统和资产进行管理,为企业合规提供辅助。它包含等保资产管理、等保功能汇总、等保知识库等功能。通过这些功能,SiCAP可以帮助企业建立规范化的等级保护管理模式,对不同级别的系统和资产进行分类管理和保护。同时,它支持对等级保护策略和控制要求进行分析和评估,实现对等级保护风险的有效管控。此外,SiCAP还提供了等保知识库和等保功能汇总,可以帮助企业人员更好地了解等级保护相关要求和功能,提高企业员工的等保意识和能力,从而更好地保护企业信息安全。

用户反馈智能运维安全管理平台的设计理念是什么?

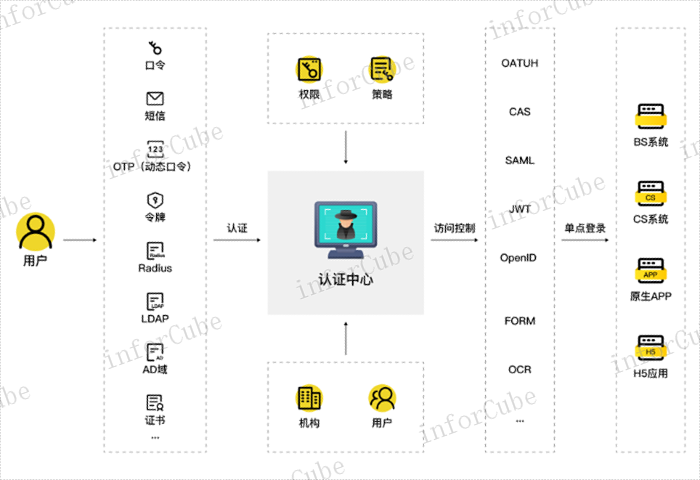

随着信息技术的快速发展,我国的运营商面临着越来越多的业务应用,但是应用权限和日常管理却不太方便,也容易导致安全隐患。同时,由于员工数量庞大,身份管理和运营成本也变得越来越高。员工在日常访问应用时,需要使用多个不同的账户和密码,这严重影响了使用体验和业务协同效率。此外,应用管理分散,信息碎片化,导致合规审计也变得不太方便。因此,运营商需要通过提升身份管理和访问控制能力,简化员工日常访问应用的流程,加强应用管理和合规审计,从而提高运营效率和保障信息安全。需要加强对员工账号权限的管理,建立集中管理的账号授权机制和加强对应用的统一管理,以提高整个系统的管理效率和安全性。

配置管理数据库,是一种信息技术基础设施库,用于记录组织的IT资源和服务资产以及其之间的关系,包括硬件、软件、网络设备、文档等信息。CMDB可以帮助企业管理和优化其IT资产的使用、配置、审计和生命周期。它的主要功能模块包括以下内容:配置项管理(ConfigurationItemManagement):管理和记录所有IT资产及其属性、配置信息、状态变更记录等。服务管理(ServiceManagement):记录服务组成部分,以及服务和配置项之间的关系,从而确保各项服务的可用性和安全性。变更管理(ChangeManagement):记录所有变更请求、批准和执行情况,并协调所有相关方之间的沟通和合作,确保变更安全顺利进行。版本管理(VersionManagement):记录软件产品的版本、专业支持以及其他基础信息,以便支持资源规划和管理。资源管理(ResourceManagement):管理和优化IT资源使用,包括配置、需求、容量和扩展等,以便更好地支持业务需求。总之,CMDB在IT管理领域发挥着重要作用,可以随着需要扩展,为企业提供更好的IT服务管理和资源规划。业务综合监控(IMP)可以对全栈系统的指标和状态进行实时监控,帮助企业及时发现异常情况并进行处理。

CMDB系统通常由一系列应用程序和工具组成,包括配置管理工具、变更管理工具、服务管理工具等。这些工具和应用程序可以帮助组织更好地管理其IT资源和服务配置信息,并提供实时监控、警报和报告,以加强对IT资源和服务的管理和控制。在选择CMDB系统时,需要评估其需求、业务流程和技术架构等因素,以选择适合其需求的解决方案。CMDB系统的实施需要考虑组织的需求、业务流程和技术架构等因素,因此需要进行定制化配置和集成。在实施过程中,组织需要确保其CMDB系统与其他系统的集成和数据共享,以确保数据的一致性和准确性。CMDB系统需要具备良好的安全性和可靠性,以确保IT资源和服务配置信息的安全和可用性。因此,在CMDB系统的实施和运营过程中,组织需要考虑数据和服务的安全性、备份和恢复、容错和可扩展性等方面的因素。

运维审计系统(OMA)的功能与价值有哪些?HTTPS

信息安全行业有哪些比较好的运维安全管理产品推荐?OLA

身份和访问管理(IdentityandAccessManagement,简称IAM)是指一种控制谁可以访问计算机资源及何时、何地、何种方式访问的综合性解决方案。IAM通常包括一个或多个应用程序、管理控制面板、管理API,以及一个认证服务器。它旨在帮助组织确保只有经过授权的用户才能访问计算机资源,并确保社会工程等攻击向量无法导致保护上的失败。IAM通常包括以下几个主要功能模块:1.认证:这是一个验证用户身份的过程,类似于用户ID和密码、生物识别信息(如指纹扫描器)等。认证可以确保只有授权用户才能访问计算机资源。2.授权:授权确定用户是否可以访问某个特定的计算机资源,以及对该资源的访问级别,如读写或只读等访问权限。3.账户管理:这个模块有助于管理员对用户和组的管理。它可以帮助管理员创建、修改和删除用户账户,并提供对用户访问权限的控制。4.审计:跟踪和监控用户对计算机资源的访问以及尝试访问系统的未经授权的实体。这可以帮助机构了解谁正在访问他们的系统,并确定哪些资源正面临风险。OLA