为什么上讯数据网关技术指导

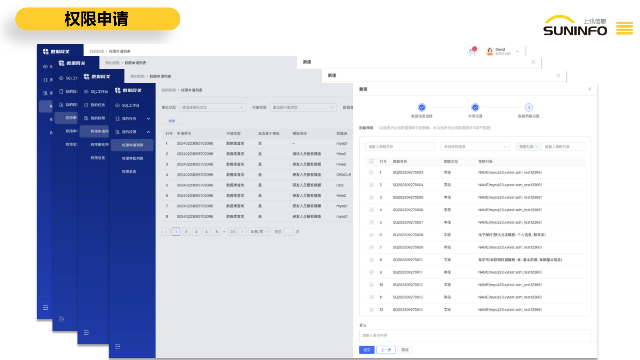

数据库变更多,缺少统一的管理流程:随着业务需求的不断变化,数据库结构和数据内容经常需要进行调整和更新,但目前缺乏统一的数据库变更管理流程。数据库变更的审批、记录、发布等环节通常由各个部门或个人自行管理, 存在着数据变更不可控、风险不可预知的问题。因此,建立统一的数据库变更管理流程,确保变更的合规性和安全性至关重要。上讯数据网关细颗粒度权限授权与申请功能可实现,审批流程的灵活性,字段级别权限划分,数据下载权限的精细管控,临时提权的应用场景,批量权限管理,权限回收与状态修改等。上讯数据网关DG允许批量修改访问权限的状态,提供了对权限状态的集中管理,方便权限管理员进行快速调整。为什么上讯数据网关技术指导

数据库变更多,缺少统一的管理流程:随着业务需求的不断变化,数据库结构和数据内容经常需要进行调整和更新,但目前缺乏统一的数据库变更管理流程。数据库变更的审批、记录、发布等环节通常由各个部门或个人自行管理, 存在着数据变更不可控、风险不可预知的问题。因此,建立统一的数据库变更管理流程,确保变更的合规性和安全性至关重要。上海上讯信息技术股份有限公司自主研发的数据网关DG通过对数据库操作人员的细颗粒度权限管控、敏感数据动态脱敏、SQL审核、高危操作管控等,实现运维过程中的事前预防、事中管控和事后审计,为数据库管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。为什么上讯数据网关技术指导上讯数据网关DG引入工单模式,实现完备的审批、申请流程。

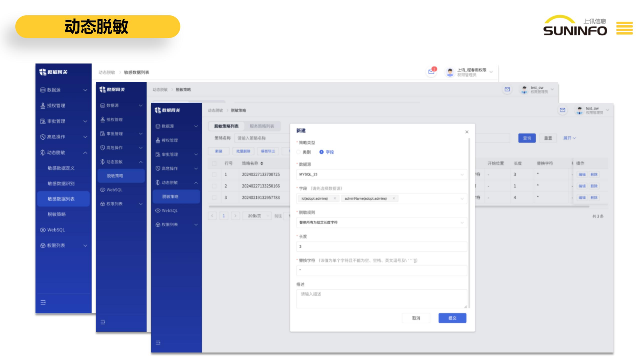

基于 Web 的数据库运维,数据网关 DG 提供虚拟的数据访问功能,通过字段级别的权限划分和细颗粒度的权限管控,确保对访问数据源的用户进行有效的权限管理,保障数据的安全和隐私。 支持数据库直通查询,实现高效的直连方式查询。 支持虚拟化代理方式查询,为数据访问者提供高效的跨源数据联邦查询和计算,降低了数据搬运的存在,降低存储资源的消耗,提高数据分析的效率。 关联脱敏策略:在访问数据源时,数据网关 DG 可关联脱敏策略,对查询出的数据展示动态脱敏效果,有效防止企业内部敏感数据的外泄。 水印功能:在进行 Web 访问时,Web 访问页面可提供水印功能,抗截图、抗拍摄,提升事后追溯的准确性和有效性,增强对数据的安全保护。

数据网关 DG 通过对数据库访问人员的细颗粒度权限管控、敏感数据分类分级、敏感数据动态脱敏等,实现运维过程中的事前预防、事中管控和事后审计, 为数据管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。 上讯数据网关 DG 在角色管理中,在遵循三权分立原则的基础上提供多角色管理,包括系统管理员、权限管理员、数据访问员和审计员,以满足对于数据访问和权限管理的各种需求。 系统管理员:作为平台的高权限者,系统管理员具备对组织架构的配置管理权限。能够管理系统的用户、角色、部门等组织架构,以及进行系统设置和权限配置。 使用上讯数据网关产品为用户的数据库系统保驾护航。上讯数据网关DG有敏感数据动态脱敏功能。

根据个人信息保护法第五十一条的规定,个人信息处理者应根据个人信息的处理目的、方式、种类以及可能存在的安全风险等,防止未经授权的访问以及个人信息的泄露、篡改、丢失。上讯数据网关 DG 通过对数据库访问人员的细颗粒度权限管控、敏感数据分类分级、敏感数据动态脱敏等,实现运维过程中的事前预防、事中管控和事后审计, 为数据管理者提供简单高效的数据管控解决方案,满足内部数据安全保护需求和外部监管要求。助力企业数据安全建设。上讯数据网关DG可细颗粒度权限管控、敏感数据动态脱敏、SQL审核、高危操作管控等。跨源数据联邦查询和计算

上讯数据网关DG支持配置多数据源敏感数据识别任务,确保在不同数据源中都能有效地发现潜在的敏感数据。为什么上讯数据网关技术指导

数据网关 DG 支持高可用部署,确保系统在高负载和异常情况下依然保持稳定运行,具体功能如下: 高可用部署:数据网关DG通过支持访问节点的高可用部署,有效地防范了单节点故障可能带来的影响。采用高可用部署架构,系统在一个节点发生故障时可以无缝切换到备用节点,从而确保服务的连续性和可用性,有助于降低系统因硬件故障、网络问题或其他不可预 见的情况而导致的服务中断风险。 性能监控:数据网关DG实施性能监控,关注节点的关键指标,包括CPU、内 存、磁盘和网络等状态,系统管理员可以根据系统的实际需求,配置告警用户和告警阈值,在这些参数超出设定范围时告警用户将接收到警报通知。这样的实时监控系统确保了对系统健康状况的及时响应,帮助管理员采取预防性措施,避免性能下降或系统崩溃。为什么上讯数据网关技术指导