无需修改程序代码

平台提供设备管理功能,包括设备注册、策略配置和远程锁定或擦除,确保企业能够有效管理其移动设备,即使在设备丢失或被盗的情况下也能保护敏感信息。企业移动应用商店和移动安全桌面门户为用户提供了一个安全的移动应用管理和访问入口,确保只有经过认证的应用才能被使用,而移动业务安全网关则通过加密和访问控制技术保护数据传输过程中的安全。MSP平台的一体化设计,不 *提升了企业的移动安全防护水平,还促进了移动业务的高效有序开展,为企业在移动化时代的稳健发展提供了坚实的安全基础。构建自有应用商店,统一应用管理发布。无需修改程序代码

移动安全管理平台为企业提供了一种*面的移动安全保护策略,覆盖了移动设备、移动应用和移动数据的整个生命周期。通过这一平台,企业能够实现从事前的安全检测到事中的及时响应,再到事后的审计溯源的全周期防护。在移动应用上线前,平台提供的安全检测功能能够对移动设备的合规性和应用程序的潜在漏洞进行彻底检查,确保任何安全问题都能在早期被发现并得到妥善处理。移动应用投入使用后,平台的持续安全监测功能能够实时监控运行环境,识别并防御威胁攻击和敏感操作,保障移动业务的安全性。一旦发现异常或攻击行为,平台能够立即采取响应措施,阻断威胁的扩散。在事件发生后,平台的审计溯源功能通过详尽的日志记录和行为分析,帮助企业进行操作审计,追踪安全事件的源头,从而加强未来的安全防护措施。通过这样一系列的安全防护措施,移动安全管理平台为企业构建了一个坚实的移动安全防线,确保了移动设备和数据的安全,支持企业在移动化进程中的安全稳定发展。触发响应动作移动安全管理平台帮助企业实现应用、设备、网络和数据的全周期防护。

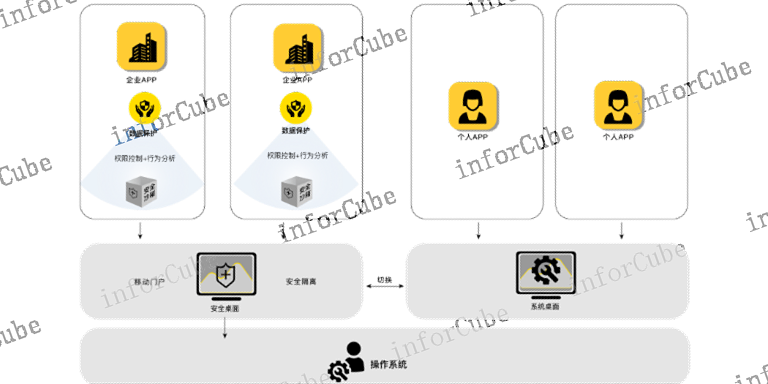

移动设备安全管控作为企业信息安全管理的关键组成部分,通过移动安全桌面应用这一载体,提供了一套*面的安全策略和控制措施。这些措施包括安全接入认证、安全配置管理、外设使用控制、网络访问控制、应用程序管理和数据保护等,旨在确保移动设备在连接企业网络和处理敏感数据时的安全性。通过实时生效的策略和灵活的配置选项,企业能够对移动设备进行细粒度的监控和管理,有效预防和应对潜在的安全威胁。此外,移动设备安全管控通过与各大移动终端厂商如华为、OPPO、VIVO、小米、联想、三星和苹果等的深入合作,利用厂商提供的系统接口能力,进一步加强了设备管控的能力。这种合作使得安全策略能够更加贴合不同设备的特性,实现了对移动设备更为*面和 *准的控制,从而为企业的移动办公提供了坚实的安全保障。

移动业务安全网关是一种基于软件定义边界(SDP)的零信任安全访问架构,专为移动应用与后端业务服务之间的通信安全而设计。该网关采用应用级双向认证和安全隧道技术,确保移动端到服务端的通信在动态访问控制和数据加密保护下进行,从而保障移动业务通信的安全性。通过动态防火墙和单包敲门机制,安全网关能够有效隐藏系统和业务应用,减少潜在的攻击面,提高移动业务的防护能力。此外,基于国密算法的双向认证安全隧道为移动端到服务端的网络传输提供了强有力的保护,确保数据在传输过程中的机密性和完整性。同时,安全网关还实现了基于风险的动态访问控制,根据*小权限原则,实时评估用户和设备的身份可信度,并根据评估结果动态调整访问权限。这种细粒度的访问控制确保了只有经过验证和授权的实体才能访问相应的业务资源,有效防止未授权访问和潜在的安全威胁。移动安全管理平台,提供漏洞扫描、程序加固、威胁监测、设备管控、通信加密和数据保护等能力。

移动安全管理平台,采用自实现的信息推送服务,保证系统信息推送的高效和安全。推送服务,采用UDP协议和HTTP(S)协议结合方式,客户端通过周期性发送UDP报文向服务器进行保活,以维持用户的在线状态,由于UDP协议较为轻量级,无需维持长连接,资源消耗较少,服务器能够支撑用户数持续增加;对于具体的推送信息,采用HTTPS协议进行发送和接收,由于TCP协议的数据可靠传输,从而保证推送消息的可靠性,同时使用TLS协议,保证网络传输数据的安全性。

将控制平面和数据平面分离,通过端管云相互协作联动构建软件定义的安全边界,实现移动业务可信安全防护。高稳定性

MSP依托安全沙箱和隧道技术。无需修改程序代码

随着《网络安全法》、《数据安全法》和《个人信息保护法》的相继出台,以及《网络安全等级保护基本要求》即等级保护2.0的实施,特别是其中针对移动互联安全的扩展要求,国家对移动安全管理提出了明确的规范和要求。这些法律法规的制定和实施,强调了移动设备管控、移动应用管控以及网络通信和业务数据的安全防护的重要性。它们要求企业和组织必须采取有效的措施来保护移动环境中的数据和个人隐私,确保移动应用和服务的安全性,同时遵守相关的法律法规要求。无需修改程序代码