旁路式接入

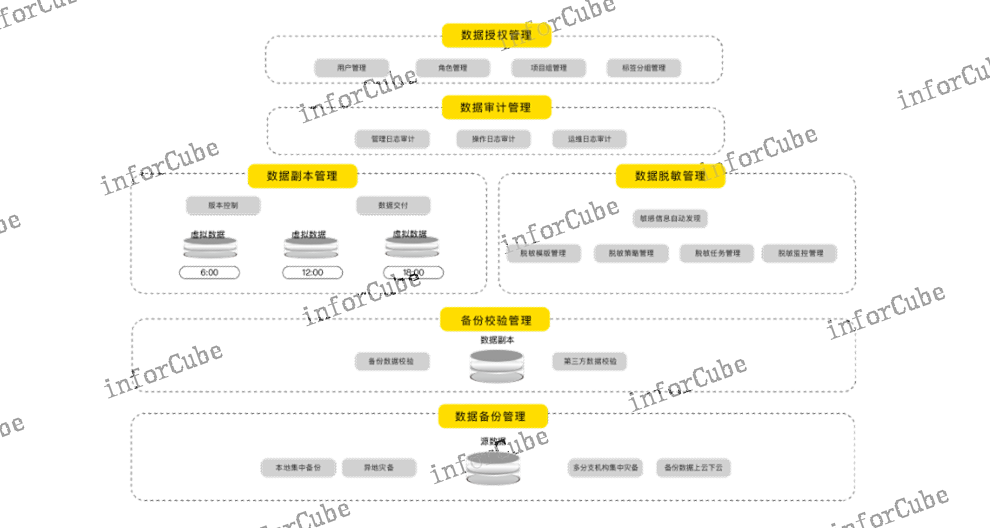

企业数据管理方案是一个集数据整合、优化、保护和利用于一体的系统性策略,通过搭建统一平台、强化安全隐私保护以及推动数据共享,确保数据高效合规管理,支持企业决策和业务创新。上讯敏捷数据管理平台产品,以数据为核心,使用为导向,安全为前提,敏捷为目标,贯穿数据采集、存储、分发、使用、管理及回收全生命周期,为企业提供数据备份恢复、验证、敏感数据处理和敏捷交付的完整解决方案。通过自动化,不仅提升数据使用的便捷性和效率,降低存储成本,更确保数据使用的安全与有效管理,充分释放数据副本的潜在价值。ADM提出集云、物理、虚拟为一体的,面向结构化、非结构化、虚拟化的数据副本分发与交付管理解决方案。旁路式接入

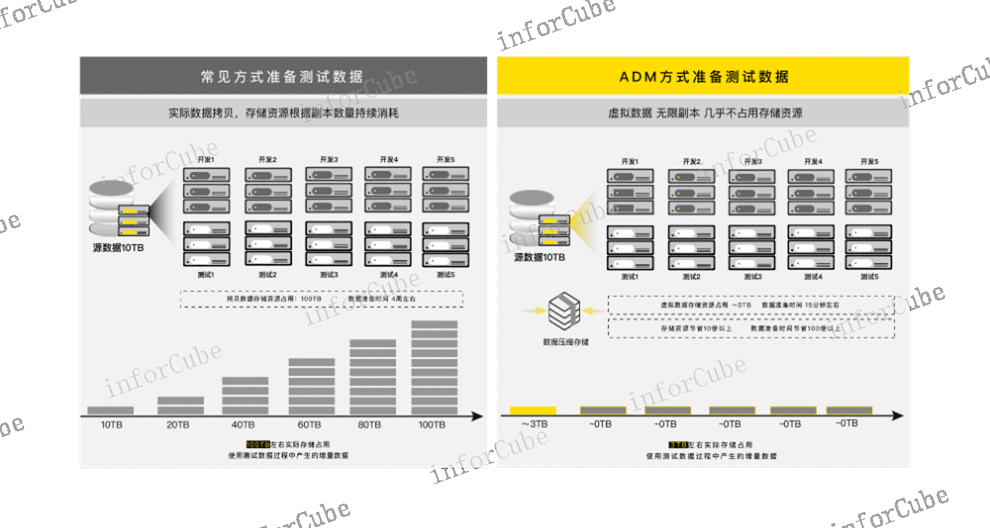

数据库虚拟化技术是一种创新的数据库管理解决方案,数据库虚拟化技术通过创建一个虚拟层,使得多个虚拟数据库能够共享相同的基础物理数据源。这意味着可以在不复制实际数据的情况下,为不同的业务需求提供服务。在测试环境中,这种技术可以迅速生成一个或多个虚拟数据库实例,每个实例都可以模拟真实数据库的行为,但实际上只占用极小的存储空间。例如,一个具有10TB数据量的虚拟数据库在创建时可能只需要1GB的存储空间,这降低了存储成本,并缩短了部署时间。当前环境数据库虚拟化技术可延伸应用到文件、虚拟机的副本创建,其优势在于多份虚拟数据副本之间的读写操作独*。

敏捷数据管理平台备份数据有效性验证场景及价值:场景:备份数据是数据安全的***一道防线,大部分用户在生产网络中已部署了如NBU、Commvault等常见备份系统,为了保证备份数据的可恢复性及可用性,需要经常对备份数据做恢复校验,而手动恢复校验比较耗时耗力,因此导致了做备份数据恢复校验的频率不够。价值:采用ADM实现备份数据的恢复校验,可以将NBU、Commvault等备份系统的备份策略导入到ADM平台中,并根据备份策略创建不同的恢复任务,且恢复任务可以进行恢复排期,帮助用户实现自动化的周期性的备份数据恢复校验,节约了大量的人力成本,且增加了备份数据恢复的频率,为备份数据的可恢复性可用性提供了更好的保障。

上讯敏捷数据管理平台(ADM)产品研发从2014年开始,不断探索数据副本管理的模式,并与Gartner合作,从Gartner获取较多关于CDM技术的信息,结合国内市场需求对ADM产品打磨,*终敏捷数据管理平台ADM产品于2016年11月正式通过媒体发布。ADM产品是基于“CDM”技术的平台型数据管理产品,其设计理念为:以“数据”为中心;以“使用”为导向;以“安全”为前提;以“敏捷”为目的。有效性验证的业务增值,是经过传统的数据备份系统多年的数据量累积,数据恢复速度面临严重瓶颈,备份数据的验证变得费时费力,大量备份数据沦为“暗数据”,既没有规范管理形成有效资源,也没有脱*处理存在安全隐患等现象的破冰发展,敏捷数据管理平台ADM产品通过快速对备份数据进行恢复,实现了备份数据恢复有效性验证的增值功能。ADM是纯国产化的CDM产品。

随着我国数字化转型的深入,云计算、大数据、AI、5G等新技术、新产品被广泛应用,工业互联网、车联网等新模式、新场景不断涌现。数字化转型使物理世界与数字世界链接与融合,在提高全社会劳动生产率的同时,也使得数据安全的重要性愈发凸显。敏捷数据管理平台 ADM 产品,是以“数据” 为中心,以“安全”为前提,以“敏捷”为目的的一套上中下游数据统一管控的平台型解决方案,解决金融用户面临的数据交付周期长、存储资源消耗较大、数据孤岛难以管理等痛点问题,帮助用户实现数据使用的高效性与安全性,并在银行、证券等金融单位中得到***认可。ADM支持多线程文件备份,支持海量小文件场景下的聚合策略进行文件备份。有效性原则

虚拟数据库技术是通过获取一份基础数据源,快速拉起多份虚拟数据库挂载给目标业务使用。旁路式接入

目前专业备份软件和云备份在企业数据安全保护方案中应用较为广*。上讯敏捷数据管理平台ADM以其高效、安全、兼容多种存储类型和平台的特点,成为了一个可靠的数据保护和管理解决方案。支持多存储类型,包括DAS、SAN和对象存储,并可接入第三方云存储。这意味着无论企业使用何种类型的存储资源,ADM都能提供适配的备份解决方案。同时,ADM还具备针对云服务器和虚拟化平台的备份恢复功能,覆盖了华为云、阿里云等主流云服务,这为云端的数据保护提供了强有力的支持。ADM还采用了高效的重删技术和多线程处理技术,以减少数据量和降低网络负担,从而优化文件备份过程。而在安全性方面,ADM在传输过程中对数据进行压缩和加密,确保数据的安全性。快速恢复能力也是ADM的一个突出特点,它实现了即时挂载恢复,提高了数据恢复的速度和可靠性。旁路式接入