分享控制

上讯信息移动安全管理平台,采用千余款不同品牌不同设备机型进行兼容性和稳定性测试,兼容移动操作系统Android和iOS主流版本和众多厂商的主流机型,自产品上线以来,终端装机量已达百万台,保护应用上百个,具备良好的兼容性和适配性。移动安全管理平台,整体采用分布式架构进行设计,具备良好的可扩展性,随着业务需求的增加,可直接通过集群部署模式,增加存储容量和计算资源,在线进行扩容,提高平台支撑能力。在提供安全防护能力的同时,并不改变用户使用习惯,完全通过透明方式实现,具备良好的用户操作体验。

移动安全平台具备实时监测功能,随时察觉潜在威胁。分享控制

通过对这些威胁行为的监测和分析,结合用户和设备信息,进行数据处理和关联统计分析,可以实现对移动安全整体态势的感知,并提供对移动安全风险的前瞻性预判。此外,移动安全管理平台能够与公司安全运营中心(SOC)平台对接,通过标准化接口和自定义数据格式报送移动威胁安全监测信息,构建起公司网络安全的整体态势感知。这种综合性的监测和分析能力,不 *提升了移动应用的安全性,也为公司提供了强大的网络安全防护,确保了企业信息资产的安全和业务的连续性。应用灰度发布专业的终端安全管控软件,构建了一个*面的终端安全管理体系。

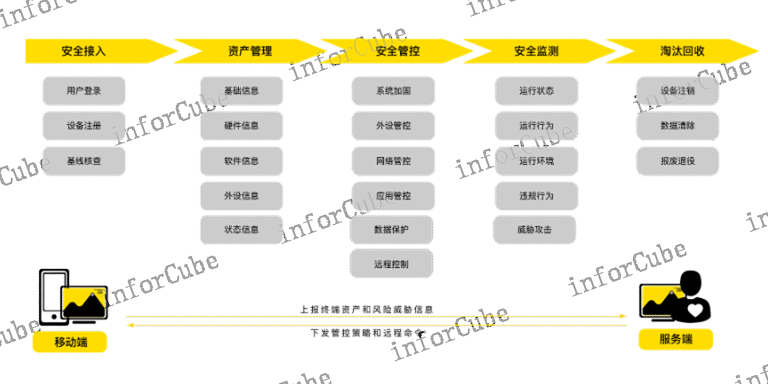

移动设备安全管控作为企业信息安全管理的关键组成部分,通过移动安全桌面应用这一载体,提供了一套*面的安全策略和控制措施。这些措施包括安全接入认证、安全配置管理、外设使用控制、网络访问控制、应用程序管理和数据保护等,旨在确保移动设备在连接企业网络和处理敏感数据时的安全性。通过实时生效的策略和灵活的配置选项,企业能够对移动设备进行细粒度的监控和管理,有效预防和应对潜在的安全威胁。此外,移动设备安全管控通过与各大移动终端厂商如华为、OPPO、VIVO、小米、联想、三星和苹果等的深入合作,利用厂商提供的系统接口能力,进一步加强了设备管控的能力。这种合作使得安全策略能够更加贴合不同设备的特性,实现了对移动设备更为*面和 *准的控制,从而为企业的移动办公提供了坚实的安全保障。

分配推送管理是移动安全管理平台中的一项关键功能,它为企业提供了灵活的分配推送机制,允许将策略、应用、文档和通知等管理对象 *准地推送给特定的部门、用户或设备。这一功能支持详细的分配历史和推送状态查询,确保了管理的透明性和可追溯性。通过采用三级分配模型,即部门、用户和设备,平台实现了优先级从低到高的分配策略,其中部门具有*低优先级,而设备具有*高优先级。这种机制确保了策略的 *准应用,例如,如果某个设备没有被直接分配策略,系统会自动查找并应用该设备所属用户的策略,如果用户也没有分配策略,则会继续向上查找用户所在部门的策略,直至找到合适的策略。这种分配模型不 *提高了管理效率,还为实现复杂的管理目标提供了可能,如通过将不同版本的移动应用分配给不同部门,可以实现移动应用的灰度发布,确保新版本的平稳过渡和有效测试。一站式管理,监控移动设备安全漏洞。

移动应用防逆向保护是保障移动应用安全的重要手段,它通过一系列复杂的技术措施来加固移动应用的代码,防止逆向工程和**密。这些措施包括加壳加密、控制流混淆、虚拟化指令等,它们共同作用于移动应用的DEX文件、SO库文件和JS文件,确保这些关键组件不被轻易*密密和分析。动态加载技术使得代码在运行时才被加载,增加了代码的隐蔽性。JAVA2C技术将Java代码转换为C代码,使得即使代码被反编译,也难以识别原始逻辑。VMP技术通过在代码执行前进行变换,使得逆向分析者难以还原源代码。此外,对SO库文件的深度混淆和对JS代码的虚拟化处理,进一步提高了代码保护的强度。这些技术不 *保护移动应用本身,也适用于JAR或AAR等SDK库文件,防止逆向分析和代码窃取,确保了移动应用和相关库文件的安全性和开发者的知识产权得到有效保护。通过这些综合性的安全措施,移动应用的代码安全性得到了 *著提升,为移动应用的开发和发布提供了坚实的安全基础。可以拦截电话和垃圾短信,让你的通讯更加清净。警务手持终端

移动设备全周期安全管控。分享控制

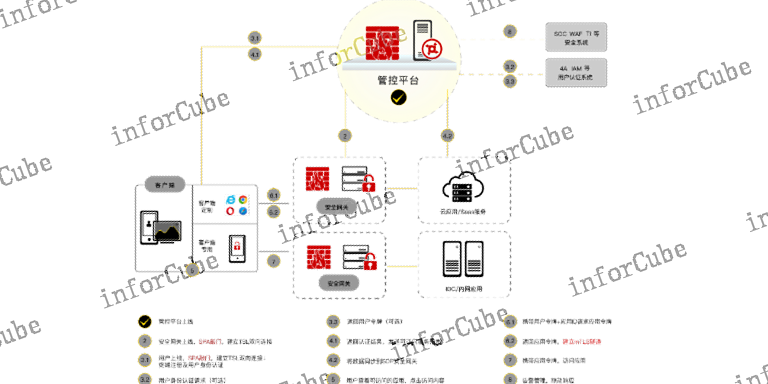

移动安全管理平台通过端侧、管侧和云侧的*面安全措施,确保了移动业务的 *方位安全。在端侧,采用多因素身份认证和系统级别设备管控强化用户身份的可信性和设备的安全性,同时应用粒度的安全沙箱技术保护移动应用不受逆向分析和篡改,网络层面的单包敲门和代理隧道技术保障通信安全,敏感数据和隐私信息得到有效保护。管侧的安全网关遵循*小化授权原则,通过网络分析引擎和微隔离防火墙实现网络隐身,双向证书认证和隧道加密通信确保数据传输安全,动态访问控制技术基于风险评估 *准控制网络访问,有效缩小攻击面。云侧的管控平台作为统一管理控制中心,提供用户、设备、应用、策略等管理功能,支持图形化大屏展示移动威胁态势,与第三方系统灵活集成,确保管理操作的便捷性和高效性,从而实现移动业务安全的*面管理和控制。这一综合防护体系为移动业务提供了坚不可摧的安全保障,保障了用户、应用、网络、数据及设备的安全可信。分享控制