硬件状态

SiCAP-OMA小功能:基于动态认证链的自适应可信认证背景1、企事业单位面对数据泄露事故频发的现状,使用传统的认证机制难以抵挡内部泄密与外部攻击的双重隐患。2、随着网络安全法、等保2.0、数据安全法等法律法规的颁布,金融行业需要采取更为严格的认证措施以保护数据安全。SiCAP-OMA根据用户的访问行为习惯,从时间、空间、行为、环境等维度,智能识别异常访问行为,针对异常访问行为能够实现基于动态认证链的自适应可信认证,执行告警、二次认证、阻断等管控措施,配合丰富的认证方式,实现账号的安全管控。基于动态认证链的自适应可信认证,使登录用户身份真实有效、登录环境安全可靠,有效提升单位信息安全水平,同时确保单位在业务运营过程中合法合规。智能运维安全管理平台SiCAP对传输和存储的数据进行严格加密。防止数据泄露和篡改。硬件状态

上讯信息InforCube SiCAP运营商数字化用户统一管理解决方案优势有哪些?

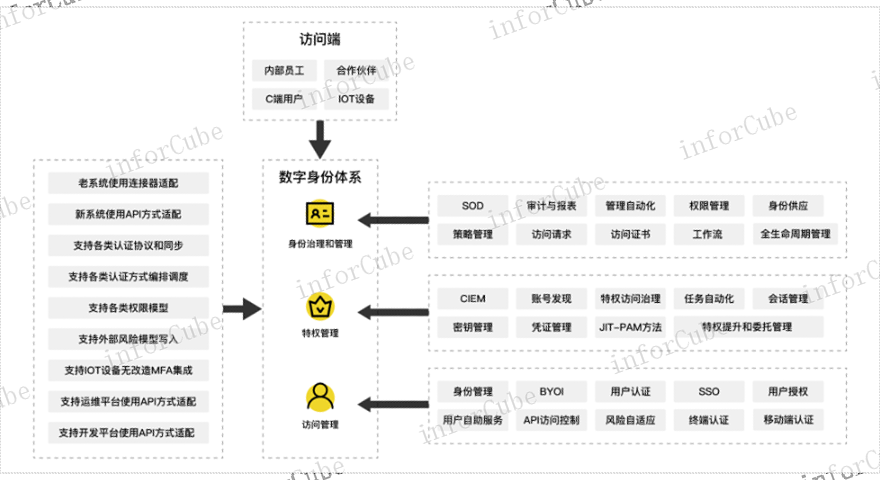

用户全生命周期细粒度管理

完成各系统的账号信息整合,实现用户账号生命周期的集中统一管理,并建立与各应用系统的同步机制,简化用户及账号的管理复杂度,降低系统管理的安全风险。

用户权限和认证数字化统一管理

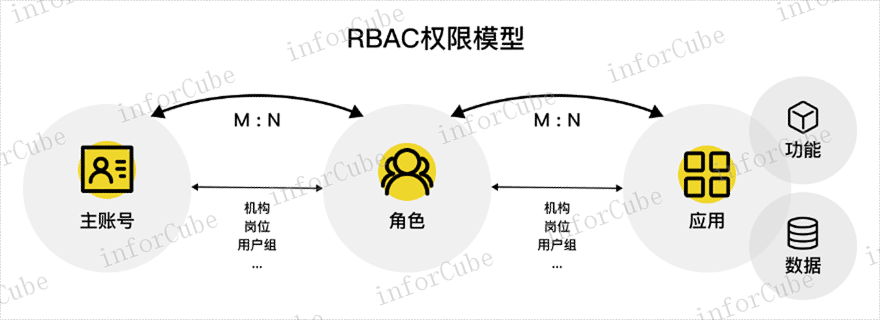

打通用户、角色、岗位、组织机构、用户组等的访问控制技术,实现支持多应用系统的集中、灵活的访问控制和授权管理功能;同时,实现多业务系统的统一认证,提供近20种认证,可灵活设置和使用。

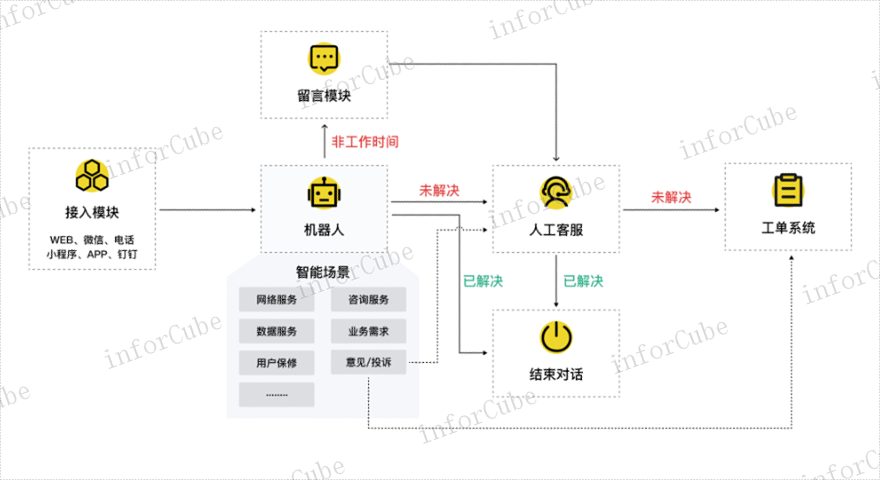

自主服务与自动化驱动***推行

提供标准化自助服务,例如:密码找回、自行解锁、权限申请、账号开通等,可提升工作效率,简化工作。

开放平台和丰富标准接口

规范采用微服务技术架构,并提供丰富对接的接口规范,方便应用、服务接入。 资产帐号稽核智能运维安全管理平台SiCAP支持并使用SM系列国密算法,满足对于信息安全保密及自主可控的要求。

SiCAP-OMA小功能:防绕行审计

背景:堡垒机部署时,为了不影响现有网络拓扑结构,往往采用旁路部署模式,通过防火墙隔离用户区和服务器区,并配置策略强制用户通过堡垒机访问服务。如果防火墙策略配置的不够细致,会存在绕过堡垒机,直接访问服务器、数据库等资产的行为。SiCAP-OMA通过实时监控,配合灵活的审计策略,及时发现资产绕行登录、改密等异常行为,并向管理员发出告警,有效减少运维人员或非法用户违规连接服务器的安全风险。依据防绕行审计结果,用户可及时完善防火墙策略,进一步降低企业资产安全风险,保证数据安全。

在运维过程中,运维人员往往使用磁盘映射和剪切板进行数据传输,如果没有严格的权限控制和全*的数据审计,会存在数据泄露或恶意操作风险。InforCube智能运维安全管理平台-运维审计中心(SiCAP-OMA)提供运维双向控制能力。针对磁盘映射、剪切板,分别对数据上行、下行权限进行细粒度控制,确保用户权限*小化;对数据传输结果进行全*记录,为上传恶意文件、窃取数据等危险行为提供查询依据。运维双向控制,可以有效管控数据交互,降低数据泄露风险,提升整体运维安全水平.智能运维安全管理平台SiCAP高效处理大量并发连接,保证系统高可用性和可靠性。

SiCAP-OMA小功能:文件传输协议运维

在运维中,需要经常进行文件传输操作,堡垒机作为运维操作的安全接入点和集中管控平台,要求必须具备文件传输协议运维能力,使运维人员能够对目标设备进行文件的管理与维护。SiCAP-OMA提供文件传输协议运维能力。运维人员可以通过FTP、SFTP文件传输协议,对目标设备进行文件上传、下载、更新、复制、剪切、删除等文件传输相关操作,实现对目标设备的文件管控。文件传输协议运维,简化了运维人员对目标设备文件的管理流程,促进了不同网络环境下的文件交互与共享。 SiCAP含用户统一身份管理、资产配置管理、业务综合监控、安全运维审计、ITSM流程管理、数据智能分析。NETTERM TELNET

灵活定义服务级别协议SLA匹配多目标,让服务可量化、可控制、可管理,有效促进服务价值创造。硬件状态

我国运营商随着信息化的发展,业务应用越来越多,应用权限及日常管理不便且易导致安全隐患;同时由于员工数量多,导致身份管理和运营成本高;员工日常访问应用需使用不同账户和密码,严重影响了使用体验和业务协同效率;应用管理分散,信息碎片化,导致合规审计不便。上讯信息针对运营商客户的实际需求,提出SiCAP运营商数字化用户统一管理解决方案,能够快速帮助客户构建统一的数字化用户管理平台。解决缺少账号统一管理、缺少权限统一管理、缺少统一认证、缺少集中审计分析等问题。硬件状态